揭秘校園網(wǎng)站背后的古老CMS:織夢系統(tǒng),你的學(xué)校安全嗎?

有人試圖登錄學(xué)校主站尋找突破口,卻失望地發(fā)現(xiàn)那里毫無互動。這看似平常的行為背后,難道不隱藏著許多網(wǎng)絡(luò)安全之謎和驚喜嗎?比如,在看似安全的地方尋找漏洞的挑戰(zhàn)。

學(xué)校主站初印象

首次訪問學(xué)校的主網(wǎng)站時,我感到有些失望,因?yàn)檎也坏娇梢曰拥膮^(qū)域。一般來說,學(xué)校的主網(wǎng)站應(yīng)當(dāng)是一個安全性較高的平臺。但為何它缺少互動功能?這或許是因?yàn)閷Π踩目剂浚蛘呤羌夹g(shù)上的限制,使得外部人員難以獲取信息或進(jìn)行互動。許多學(xué)校的網(wǎng)站僅作為信息展示之用,缺乏互動板塊,這對于熱衷于網(wǎng)絡(luò)安全研究的人來說,無疑是一個挑戰(zhàn)。在缺乏互動功能的網(wǎng)站上尋找突破,就如同在密閉的房間中尋找出口一般艱難。

嘗試了主站之后發(fā)現(xiàn)難以攻克難題,此時便需要轉(zhuǎn)換思路,尋找新的解決之道。既然在主站上無法找到突破口,那么就得另辟蹊徑,從其他角度著手解決問題。

從fofa查子域名

fofa上查看子域名是個不錯的選擇。網(wǎng)絡(luò)安全領(lǐng)域,子域名往往藏著網(wǎng)站鮮為人知的秘密。即便主站防護(hù)嚴(yán)密,子域名下的某些板塊或服務(wù)可能存在漏洞。據(jù)行業(yè)報告,約三成的網(wǎng)站漏洞源于子域名。不少黑客正是通過子域名漏洞入侵網(wǎng)站。這里,尋找子域名不只是簡單操作,更是一種多維度的攻擊或防御策略思考。而且,不同地區(qū)的學(xué)校,網(wǎng)站構(gòu)建和子域名管理風(fēng)格各異。

在找到子域名之后,我們便觸及到了CMS這一概念。這可是網(wǎng)絡(luò)安全領(lǐng)域里備受關(guān)注的議題。

古老cms的漏洞

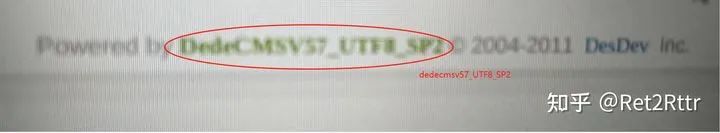

說到CMS,學(xué)校這類機(jī)構(gòu)可能會采用一些陳舊的模板。這些模板由于使用時間較長,常存在通用的安全漏洞。這些漏洞可能對網(wǎng)站的保密性和整體安全性構(gòu)成威脅。例如,有些學(xué)校在五到十年前建立網(wǎng)站時采用了當(dāng)時流行的CMS模板,由于未能及時更新,就可能存在這樣的問題。因此,老舊網(wǎng)站的維護(hù)人員需要提高警覺。在我國大陸,有部分學(xué)校網(wǎng)站因這一原因遭受攻擊,導(dǎo)致學(xué)生信息泄露。這些通用漏洞包括nday等,雖然已被發(fā)現(xiàn)并修復(fù),但部分網(wǎng)站因長期未更新,依然面臨被攻擊的風(fēng)險。了解這些漏洞對于網(wǎng)絡(luò)安全的攻防至關(guān)重要。

文章中的XSS漏洞是很關(guān)鍵的一個點(diǎn)。

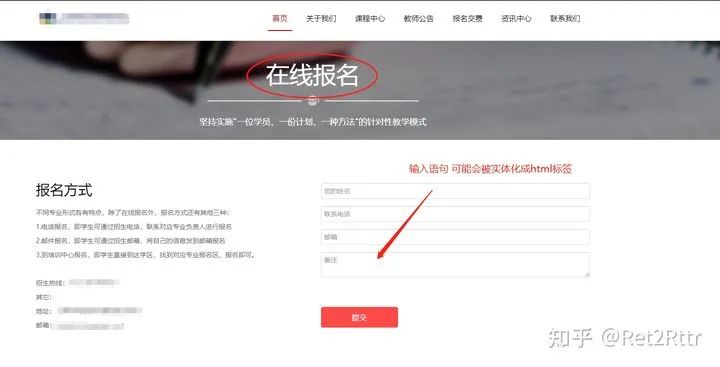

留言板塊的XSS漏洞

瀏覽網(wǎng)站留言區(qū),便會聯(lián)想到XSS漏洞。此類攻擊風(fēng)險極高,惡意腳本一旦植入,普通用戶乃至管理員訪問時都可能遭受攻擊。美國曾有多家網(wǎng)站因此遭受攻擊,導(dǎo)致用戶信息被盜等嚴(yán)重后果。我校主站留言區(qū),有人嘗試植入攻擊載荷,雖成功率可能不高,但這是發(fā)現(xiàn)漏洞的關(guān)鍵途徑。無論是攻擊者還是防御者,留言區(qū)這樣的交互板塊都應(yīng)引起重視。深入了解XSS漏洞的產(chǎn)生與防御方法,有助于更好地保障網(wǎng)站安全。

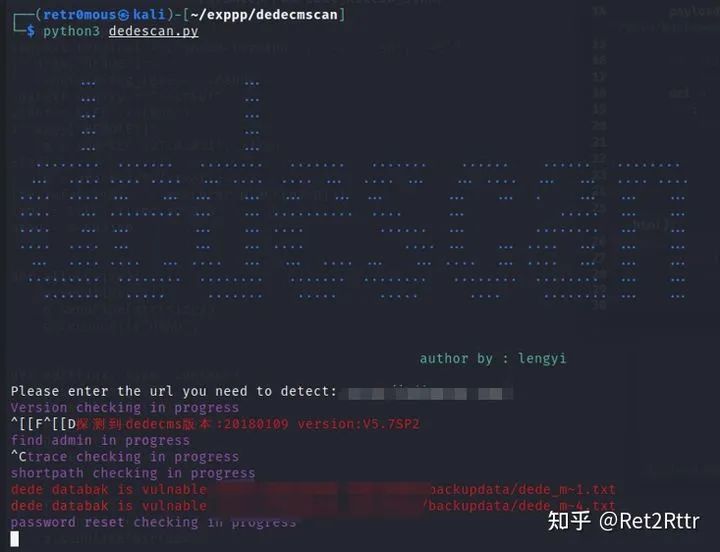

確認(rèn)了一些信息之后就是利用工具掃描。

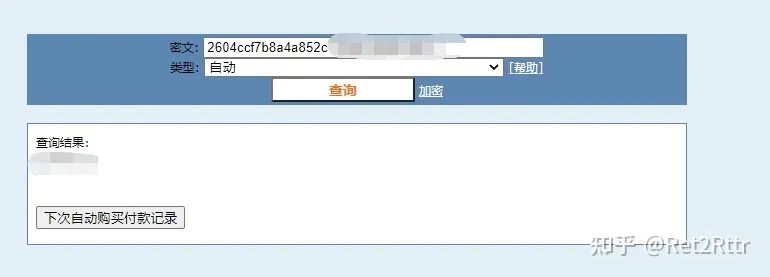

INSERT INTO `dede_member` VALUES('1','xxxx','admin','2604ccf7b8a4a852cxxxxxxxx','admin','xxx','100','0','0','0','xxxxxxx@qq.com','10000','10','0','','0','','xxxxxx','','xxxxxxx79','xxxxxxx','-1');DEDEcms掃描器的運(yùn)用

確認(rèn)了CMS版本后,合理地使用DEDEcms掃描器來查找漏洞。等待掃描結(jié)果的過程頗為漫長,其間充滿了期待與不確定。若掃描結(jié)果顯示出nday漏洞,那便如同發(fā)現(xiàn)寶藏,因?yàn)檫@或許就是進(jìn)入系統(tǒng)的關(guān)鍵。許多網(wǎng)站在安全防護(hù)上可能并未注意到這些存在已久卻未及時修補(bǔ)的漏洞。例如,在歐洲的一些小型網(wǎng)站,由于未能及時防范掃描工具發(fā)現(xiàn)的漏洞,不幸遭受黑客攻擊。網(wǎng)絡(luò)安全中,掃描工具的重要性顯而易見,它們能助力我們更高效地識別潛在威脅。

最后就是處理登錄后的后續(xù)問題。

獲取shell權(quán)限

獲取密碼登錄子站后臺后并未停止?jié)B透,他們繼續(xù)追求獲取shell權(quán)限。這一步在整個滲透過程中極為關(guān)鍵。若要完全掌控服務(wù)器,shell權(quán)限是不可或缺的。正如之前所述,這個版本的織夢cms存在漏洞,可被用來獲取shell。一旦攻擊者獲得這種權(quán)限,便能遠(yuǎn)程操控網(wǎng)絡(luò)服務(wù)器,隨意下達(dá)命令。這相當(dāng)于一把開啟大門的鑰匙,掌握它便能在服務(wù)器中任意妄為。你也許會想知道,在實(shí)際操作中,如何更有效地防御此類針對網(wǎng)站的滲透?歡迎評論、點(diǎn)贊、分享這篇文章,讓更多人認(rèn)識到網(wǎng)絡(luò)安全的重要性。

作者:小藍(lán)

鏈接:http://www.tymcc.com.cn/content/4890.html

本站部分內(nèi)容和圖片來源網(wǎng)絡(luò),不代表本站觀點(diǎn),如有侵權(quán),可聯(lián)系我方刪除。